Ukraine

Les multinationales handicapées par le ransomware qui s’est diffusé à très grande vitesse hier, 27 juin, n’ont pas encore recouvré tous leurs moyens.

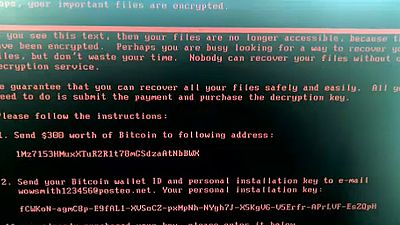

Après l’Ukraine où il a notamment obligé la centrale nucléaire de Tchernobyl à revenir à des mesures manuelles du niveau de radioactivité, parasitant les entreprises énergétiques Kyivenergo et Ukrenergo, des aéroports et des administrations, ou encore le groupe Auchan, le virus Petwrap ou NotPetya s’est répandu dans le monde entier, utilisant plusieurs techniques pour se propager selon Microsoft dont le système windows, pourtant corrigé, est encore visé.

Selon Gerome Billois, expert en cybersécurité,la cause la plus probable de la propagation du virus est que les systèmes opérateurs, les systèmes des entreprises qui ont été visées n’ont pas été mis à jour et il y a certaines failles sécuritaires dans leur logiciel.

#petya #notpetya même si vous vous posez la qestion, ca ne sert plus a rien de payer, l’email est bloqué #ransomware https://t.co/cIVVAnkixF

— Gerome Billois (@gbillois) 27 juin 2017

Le correctif de Microsoft diffusé après la précédente cyberattaque de Wannacry qui avait touché des centaines de milliers d’ordinateurs en mai n’aurait donc pas été installé. Une version à confirmer.

En attendant, en Russie, la banque centrale a fait état d‘établissements financiers infectés, Rosneft, l’un des plus gros producteurs de pétrole au monde, a indiqué qu’un serveur de secours avait dû être mobilisé pour ne pas interrompre la production. Le sidérurgiste Evraz a également été touché.

En Europe, plusieurs multinationales se sont dites affectées : le géant britannique de la publicité WPP, le transporteur maritime danois Maersk, un site allemand de Nivea, l’industriel français Saint-Gobain, Auchan ou encore la SNCF.

Hier, vers 19h30, près de 4500 dollars avaient été versés en rançon, via la monnaie virtuelle Bitcoin, malgré le fait que tous les experts exhortent les personnes piratées à ne jamais payer les agresseurs.

.

— Edward Snowden (Snowden) 27 juin 2017NSAGovkept open the hole (#ETERNALBLUE) hit by today's #Petya/#NotPetya ransomware attack–for more than 5 years. https://t.co/mAeIeCGiyY pic.twitter.com/coK1kd2MIv

Researcher’s tactic for #Petya/#NotPetya: cut power to halt the reboot that initiates final encryption, so files can be rescued off-disk/box https://t.co/cDWrqWRnRj

— Edward Snowden (@Snowden) 27 juin 2017

#Petya / #NotPetya has a kill switch, found via execution graph analysis, checks for its own file name in C:\Windows https://t.co/B4dL879tDa pic.twitter.com/YDbZ3hcgUM

— Joe Security (@joe4security) 27 juin 2017

09:37

Présidentielle en Côte d'Ivoire : Ouattara entretient le doute [Africanews Today]

02:04

CPI : un rapport accablant accuse Wagner de crimes de guerre au Mali

01:00

Arrêt sur images du 19 juin 2025

01:10

Russie : Wagner annonce son départ du Mali, Africa Corps prend la relève

01:02

Arrêt sur images du 6 juin 2025

01:44

Xi Jinping : "La Biélorussie est un vrai pays ami de la Chine"